core|微软警告严重的 PowerShell 7 代码执行漏洞

文章插图

Microsoft 警告 PowerShell 7 中存在严重的 .NET Core 远程代码执行漏洞,原因是 .NET 5 和 .NET Core 中的文本编码方式。

PowerShell 提供了一个命令行外壳、一个框架和一种脚本语言,专注于处理 PowerShell cmdlet 的自动化。

它可以在所有主要平台上运行,包括 Windows、Linux 和 macOS,并且允许处理结构化数据,例如 JSON、CSV 和 XML,以及 REST API 和对象模型。

“尽快更新”

该公司表示,没有可用的缓解措施来阻止利用跟踪为CVE-2021-26701的安全漏洞 。

敦促客户尽快安装 更新的 PowerShell 7.0.6 和 7.1.3 版本,以保护他们的系统免受潜在攻击。

Microsoft 的初始公告还为开发人员提供了更新其应用程序以消除此漏洞的指导。

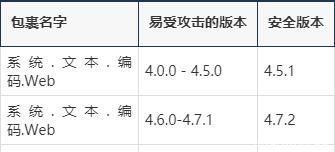

“易受攻击的包是 System.Text.Encodings.Web。升级你的包并重新部署你的应用程序应该足以解决这个漏洞,”微软 在 4 月份修补安全漏洞时解释说。

任何使用下面列出的 System.Text.Encodings.Web 包版本的基于 .NET 5、.NET Core 或 .NET Framework 的应用程序都会受到攻击。

文章插图

根据微软的安全公告,虽然 Visual Studio 也包含 .NET 的二进制文件,但它不容易受到这个问题的影响。

提供此更新以包含 .NET 文件,以便使用 Visual Studio 构建的应用程序(包括 .NET 功能)免受此安全问题的影响。

“如果您有问题,请在GitHub 上提问,微软开发团队和专家社区正在GitHub 上密切关注新问题,并将尽快提供答案,”微软补充道。

【 core|微软警告严重的 PowerShell 7 代码执行漏洞】微软最近还宣布,它将 通过 Microsoft Update 服务发布未来的更新,从而 更轻松地更新Windows 10 和 Windows Server 上的PowerShell。

更新:添加了指向 Microsoft 警告的链接,以尽快安装更新版本。

#网络安全#

- 土耳其发现四肢爬行人群,这是咋回事?科学家警告:人类要留心了

- 谷歌警告运营商小心Hermit间谍软件

- 程序员|俄罗斯传来新消息,无法更新微软系统,国产操作系统崛起的机会?

- 微软|死心塌地的送快递12年:京东001号快递员金宜财,刘强东给了他什么

- 近几个月|微软发文称edge是“最适合游戏玩家的浏览器”

- 虽然对于微软来说|微软确认windows1022h2功能更新

- 卫报|元宇宙、虚拟数字人,微软等科技巨头布局行业标准,中国也在行动

- 微软|PCI-E 7.0降临!带宽再翻一倍,但产品要2025年才上市

- 智能手表|微软:俄罗斯对援乌42国发动黑客攻击 目标的成功率为29%

- 浏览器|省了一台Xbox!微软确认:Edge将内置云游戏和经典小游戏